Как настроить резервное копирование почтовых серверов

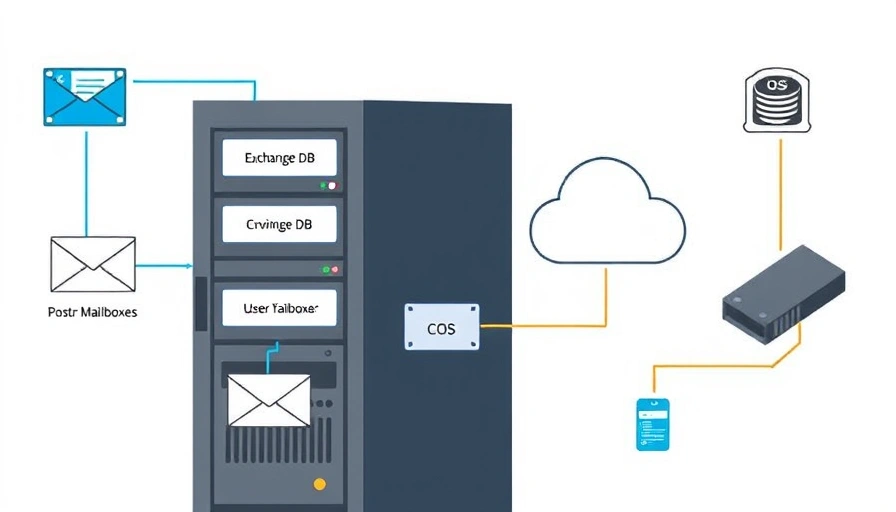

Настроить резервное копирование почтовых серверов — задача нетривиальная, требующая комплексного подхода, поскольку электронная почта является одной из наиболее критичных и часто используемых служб в любой организации. Это не просто копирование файлов; мы имеем дело с постоянно изменяющимися базами данных, транзакционными логами, пользовательскими данными и сложными конфигурациями. Эффективная стратегия бэкапа почтового сервера должна учитывать тип используемого сервера (будь то Microsoft Exchange, Postfix/Dovecot, Zimbra или другой), инфраструктуру (физический сервер, виртуальная машина, облако), а также требования к точке восстановления (RPO) и времени восстановления (RTO). Цель — обеспечить не только сохранность данных, но и их консистентность, а главное — возможность быстрого и полного восстановления в случае сбоя, человеческой ошибки или кибератаки.

Почему резервное копирование почтового сервера — это не просто "скопировать папку"?

Для коллег-сисадминов очевидно, что почтовый сервер — это не просто файловый шаринг. Это динамическая система, где данные постоянно записываются, изменяются и удаляются. Простое копирование файлов "на горячую" почти гарантированно приведет к неконсистентной копии, которую невозможно будет восстановить или использовать без потери данных.

-

Транзакционность данных: Почтовые серверы, особенно такие как Microsoft Exchange, интенсивно используют базы данных (например, EDB-файлы) и транзакционные логи. Бэкап должен захватывать эти компоненты в согласованном состоянии, чтобы при восстановлении база данных могла быть корректно перемотана до момента бэкапа.

-

Высокая доступность и непрерывность: Пользователи ожидают, что почта будет работать 24/7. Простой, вызванный неудачным бэкапом или невосстановимой копией, может привести к значительным финансовым и репутационным потерям.

-

Гранулярное восстановление: Часто требуется восстановить не весь сервер, а отдельное письмо, папку или почтовый ящик. Современные решения для бэкапа должны поддерживать такую возможность.

-

Конфигурации и сертификаты: Помимо самих данных, критически важны конфигурационные файлы сервера, SSL/TLS сертификаты, ключи и кастомные скрипты. Без них даже при наличии всех писем сервер не запустится или не будет работать корректно.

-

Юридические и комплаенс-требования: Во многих отраслях существуют строгие требования к хранению почтовой корреспонденции, что делает надежное и долгосрочное резервное копирование не просто "хотелкой", а необходимостью.

Что именно нужно бэкапить? (The "What")

Прежде чем выбрать инструмент, важно четко понимать, какие компоненты почтового сервера являются критически важными для восстановления.

База данных почтового сервера

Это сердце вашего почтового сервера, содержащее все письма, календари, контакты и другие пользовательские данные.

- Microsoft Exchange: Основные файлы — это базы данных почтовых ящиков (

.edb) и файлы журналов транзакций (.log). Журналы критически важны для обеспечения целостности базы данных при восстановлении. Без них, в случае аварии, база данных может быть неконсистентной.

- Postfix/Dovecot (Linux): Для этих серверов данные обычно хранятся в формате Maildir (каждое письмо — отдельный файл в структуре директорий) или mbox (все письма в одном файле). Расположение может варьироваться (например,

/var/mail, /var/vmail, /home/user/Maildir). Кроме того, если пользователи и алиасы хранятся в базе данных (MySQL, PostgreSQL) или LDAP, то эти базы данных также должны быть забэкаплены.

- Zimbra, Kerio Connect и другие: У каждого коммерческого или корпоративного решения есть своя уникальная структура хранения данных, обычно это также базы данных и файловые хранилища. Необходимо изучить документацию конкретного продукта.

Конфигурационные файлы

Без правильных конфигурационных файлов сервер не сможет запуститься или функционировать как положено.

- Postfix:

/etc/postfix/main.cf, master.cf, карты алиасов, файлы хешей и т.д.

- Dovecot:

/etc/dovecot/dovecot.conf, а также все файлы из /etc/dovecot/conf.d/.

- SSL/TLS сертификаты и ключи: Критически важны для защищенной связи (IMAPS, POP3S, SMTPS, HTTPS для веб-интерфейсов). Обычно находятся в

/etc/ssl/ или в директориях конфигурации конкретных сервисов.

- Другие сервисы: Конфигурации антиспама (SpamAssassin), антивируса (ClamAV), DKIM/SPF/DMARC настроек (OpenDKIM), веб-сервера (Nginx/Apache для веб-почты).

- Скрипты: Любые кастомные скрипты, используемые для обслуживания или мониторинга почтовой системы.

Операционная система и приложения

Хотя можно восстановить только данные и конфигурации на "чистую" ОС, полный образ сервера значительно ускоряет процесс восстановления после серьезного сбоя.

Нужен надежный сервер для резервного копирования почты?

Защитите свои данные с помощью наших доступных VPS-хостингов. Идеально подходит для надежного хранения резервных копий. — from €4.49/mo.

Выбрать VPS-план →

- Полный образ ОС: Для виртуальных машин это особенно удобно. Можно сделать снапшот или полный бэкап ВМ. Для физических серверов это может быть образ диска.

- Установленные приложения: Включая сам почтовый сервер, его компоненты и все зависимости.

Стратегии резервного копирования почтовых серверов (The "How")

Выбор стратегии зависит от RPO/RTO, бюджета и сложности вашей инфраструктуры.

Выбор метода бэкапа

-

Application-aware backups (Бэкапы с осведомленностью о приложении): Это золотой стандарт для транзакционных приложений. Для Windows Server и Exchange это означает использование Volume Shadow Copy Service (VSS). VSS временно "замораживает" ввод-вывод приложения, сбрасывает все незавершенные транзакции на диск и создает консистентный снапшот, который затем можно безопасно скопировать. Для Linux-систем аналогичный функционал реализуется через скрипты "pre-freeze" и "post-thaw", которые останавливают или переводят приложение в режим обслуживания, делают LVM-снапшот или ZFS-снапшот, а затем возобновляют работу приложения.

-

Snapshot-based backups: Особенно эффективны для виртуальных машин. Гипервизор (VMware vSphere, Hyper-V, KVM) создает моментальный снимок ВМ, который затем бэкап-решение копирует. В сочетании с application-aware processing это дает наилучшие результаты.

-

Agent-based backups: Традиционный подход, когда на каждом сервере устанавливается агент бэкапа, который взаимодействует с центральным сервером бэкапа. Агенты могут быть настроены на бэкап конкретных файлов, папок или даже на использование встроенных API приложений (например, для Exchange или SQL).

Частота и типы бэкапов

Классическая схема Full/Incremental/Differential применима и здесь.

- Полный (Full) бэкап: Копирует все данные. Выполняется реже (например, еженедельно).

- Инкрементальный (Incremental) бэкап: Копирует только те данные, которые изменились с момента последнего любого бэкапа (полного или инкрементального). Экономит место и время, но требует для восстановления всей цепочки.

- Дифференциальный (Differential) бэкап: Копирует данные, изменившиеся с момента последнего полного бэкапа. Требует для восстановления только полный бэкап и последний дифференциальный.

- Бэкап транзакционных логов: Для Exchange критически важно бэкапить логи чаще (например, каждые 15-30 минут), чтобы обеспечить возможность восстановления до максимально свежего состояния. После успешного бэкапа логов они обычно очищаются, чтобы не занимать место.

Места хранения резервных копий (Storage Destinations)

Применяйте правило 3-2-1: 3 копии данных, на 2 разных носителях, 1 из которых — за пределами вашей основной площадки.

- Локальные диски/NAS/SAN: Быстрый доступ для восстановления, но уязвим к локальным катастрофам.

- Облачное хранилище (Valebyte Object Storage, S3-совместимые): Идеально для оффсайт-копий. Надежно, масштабируемо и экономично для долгосрочного хранения.

- Съемные носители/Ленточные библиотеки: Для долгосрочного архивного хранения, особенно если есть строгие требования к неизменяемости данных.

Управление сроком хранения (Retention Policies)

Определите, как долго нужно хранить бэкапы.

- Краткосрочное хранение: Ежедневные бэкапы за последнюю неделю, еженедельные за последний месяц.

- Долгосрочное хранение: Месячные бэкапы за последний год, годовые за несколько лет.

- Комплаенс: Некоторые отрасли требуют хранения почты в течение 5-7 и более лет.

Инструменты для резервного копирования почтовых серверов

Выбор инструмента зависит от вашей инфраструктуры, бюджета и требований к функционалу.

Коммерческие решения (Enterprise Solutions)

Эти решения предлагают комплексный функционал, поддержку различных платформ и часто включают возможность гранулярного восстановления.

| Программа |

Описание |

Ключевые особенности для почты |

| Veeam Backup & Replication |

Лидер в области резервного копирования виртуальных машин, но также поддерживает физические серверы и облачные среды. |

Глубокая интеграция с Microsoft Exchange (VSS-aware), гранулярное восстановление отдельных писем, папок, календарей без восстановления всей БД. Поддержка Exchange DAG. |

| Acronis Cyber Protect (ранее Acronis Backup) |

Универсальное решение для резервного копирования, восстановления и киберзащиты. Поддерживает широкий спектр ОС и приложений. |

Бэкап Exchange, почтовых серверов на Linux. Возможность восстановления отдельных почтовых ящиков. Встроенная защита от вымогателей. |

| Commvault Complete Data Protection |

Комплексное корпоративное решение для управления данными, резервного копирования и восстановления. |

Широкая поддержка различных почтовых платформ (Exchange, Domino, GroupWise, Zimbra), гранулярное восстановление, архивирование, eDiscovery. |

| Veritas NetBackup |

Одно из старейших и наиболее мощных корпоративных решений, ориентированное на крупные и сложные среды. |

Надежная защита Exchange, Domino, Postfix/Dovecot. Высокая масштабируемость, централизованное управление, широкие возможности восстановления. |

Open-Source решения

Для тех, кто предпочитает гибкость и контроль, или имеет ограниченный бюджет.

-

Bacula: Мощное, модульное open-source решение для резервного копирования. Требует глубокого понимания и настройки, но предлагает огромную гибкость.

- Архитектура: Director (управление), Storage Daemon (хранение), File Daemon (на клиентах).

- Для почты: File Daemon может бэкапить Maildir/mbox директории. Для Exchange потребуется интеграция со скриптами, вызывающими VSS, или использование агента на Windows, который работает с VSS.

- Плюсы: Бесплатно, очень гибко, поддерживает множество типов хранилищ.

- Минусы: Сложная настройка, высокий порог входа, отсутствие "из коробки" гранулярного восстановления для Exchange.

-

rsync/tar + скрипты: Для Linux-серверов это самый простой, но и самый "ручной" способ. Комбинация rsync или tar для копирования файлов и скриптов для остановки/запуска сервисов или создания снапшотов файловой системы.

- Плюсы: Бесплатно, полный контроль, легко автоматизировать простые задачи.

- Минусы: Требует ручной работы с консистентностью (остановка сервисов или LVM/ZFS снапшоты), нет гранулярного восстановления, сложно масштабировать.

-

ZFS/Btrfs снапшоты: Если ваша почтовая система работает на файловой системе ZFS или Btrfs, вы можете использовать их встроенные функции снапшотов. Они создают моментальные, консистентные копии файловой системы практически без простоя. Затем эти снапшоты можно скопировать на другое хранилище.

Практический пример: Резервное копирование Postfix/Dovecot на Linux

Для небольших или средних инсталляций на Linux можно использовать комбинацию системных утилит. Это требует более глубокого понимания структуры вашего почтового сервера.

#!/bin/bash

# Каталог для временных бэкапов

BACKUP_BASE_DIR="/mnt/backup/mail"

CURRENT_BACKUP_DIR="${BACKUP_BASE_DIR}/$(date +%Y%m%d%H%M%S)"

# Пути к данным и конфигурациям

MAIL_SPOOL_DIR="/var/vmail" # Или /var/mail для mbox, или другой путь для Maildir

POSTFIX_CONF_DIR="/etc/postfix"

DOVECOT_CONF_DIR="/etc/dovecot"

# Если используются MySQL/MariaDB для хранения пользователей, доменов, алиасов

MYSQL_DB_NAME="mailserver_db"

MYSQL_USER="backup_user"

MYSQL_PASS="your_secure_password" # В продакшене используйте .my.cnf или переменные окружения

LOG_FILE="${BACKUP_BASE_DIR}/backup.log"

echo "=== Запуск резервного копирования почтового сервера $(date) ===" | tee -a $LOG_FILE

mkdir -p $CURRENT_BACKUP_DIR || { echo "Ошибка: Не удалось создать каталог $CURRENT_BACKUP_DIR" | tee -a $LOG_FILE; exit 1; }

# Шаг 1: Остановка сервисов для обеспечения консистентности данных

# ВНИМАНИЕ: Это вызовет кратковременный простой почтовых сервисов.

# Для минимизации простоя можно использовать LVM-снапшоты или ZFS-снапшоты.

echo "Останавливаем сервисы Postfix и Dovecot..." | tee -a $LOG_FILE

systemctl stop postfix dovecot || { echo "Предупреждение: Не удалось остановить все сервисы." | tee -a $LOG_FILE; }

# Шаг 2: Бэкап почтовых ящиков (Maildir/mbox)

echo "Бэкапим почтовые ящики из $MAIL_SPOOL_DIR..." | tee -a $LOG_FILE

rsync -aAXv --delete --exclude 'tmp' --exclude 'new' --exclude 'cur' "$MAIL_SPOOL_DIR/" "$CURRENT_BACKUP_DIR/mail_spool/" >> $LOG_FILE 2>&1 || { echo "Ошибка: Бэкап почтовых ящиков провалился." | tee -a $LOG_FILE; }

# Шаг 3: Бэкап конфигурационных файлов Postfix

echo "Бэкапим конфигурационные файлы Postfix из $POSTFIX_CONF_DIR..." | tee -a $LOG_FILE

tar -czf "$CURRENT_BACKUP_DIR/postfix_conf.tar.gz" -C / "$POSTFIX_CONF_DIR" >> $LOG_FILE 2>&1 || { echo "Ошибка: Бэкап конфигурации Postfix провалился." | tee -a $LOG_FILE; }

# Шаг 4: Бэкап конфигурационных файлов Dovecot

echo "Бэкапим конфигурационные файлы Dovecot из $DOVECOT_CONF_DIR..." | tee -a $LOG_FILE

tar -czf "$CURRENT_BACKUP_DIR/dovecot_conf.tar.gz" -C / "$DOVECOT_CONF_DIR" >> $LOG_FILE 2>&1 || { echo "Ошибка: Бэкап конфигурации Dovecot провалился." | tee -a $LOG_FILE; }

# Шаг 5: Бэкап базы данных MySQL/MariaDB (если используется)

if command -v mysqldump &> /dev/null; then

echo "Бэкапим базу данных MySQL/MariaDB ($MYSQL_DB_NAME)..." | tee -a $LOG_FILE

mysqldump -u "$MYSQL_USER" -p"$MYSQL_PASS" "$MYSQL_DB_NAME" > "$CURRENT_BACKUP_DIR/mysql_mail_db.sql" 2>> $LOG_FILE || { echo "Ошибка: Бэкап базы данных MySQL провалился." | tee -a $LOG_FILE; }

else

echo "mysqldump не найден, пропуск бэкапа базы данных MySQL." | tee -a $LOG_FILE

fi

# Шаг 6: Запуск сервисов

echo "Запускаем сервисы Postfix и Dovecot..." | tee -a $LOG_FILE

systemctl start postfix dovecot || { echo "Предупреждение: Не удалось запустить все сервисы." | tee -a $LOG_LOG; }

echo "=== Резервное копирование завершено в $CURRENT_BACKUP_DIR $(date) ===" | tee -a $LOG_FILE

# Очистка старых бэкапов (пример: хранить последние 7 дней)

echo "Очистка старых резервных копий..." | tee -a $LOG_FILE

find "$BACKUP_BASE_DIR" -maxdepth 1 -type d -name "2*" -mtime +7 -exec rm -rf {} \; >> $LOG_FILE 2>&1

echo "Очистка завершена." | tee -a $LOG_FILE

Важные замечания к скрипту:

- Простой сервисов: Этот скрипт останавливает сервисы, что вызывает кратковременный простой. Для больших систем или систем с высокими требованиями к доступности, используйте LVM-снапшоты или файловые системы с поддержкой снапшотов (ZFS, Btrfs), чтобы минимизировать простой.

- Безопасность паролей: Никогда не храните пароли в открытом виде в продакшн-скриптах. Используйте

.my.cnf файл для MySQL с ограниченными правами, переменные окружения или специализированные хранилища секретов.

- Права доступа: Убедитесь, что пользователь, от имени которого запускается скрипт, имеет необходимые права на чтение всех данных и запись в каталог бэкапа.

- Проверка логов: Всегда проверяйте логи бэкапа после каждого запуска, чтобы убедиться в его успешности.

- Хранение: Этот скрипт сохраняет бэкапы локально. Обязательно настройте перемещение этих бэкапов на удаленное хранилище (например, Valebyte Object Storage) с использованием

rsync, s3cmd или других инструментов.

Восстановление данных: Проверка — это ключ к успеху

Самый лучший бэкап бесполезен, если его невозможно восстановить. Это аксиома, о которой часто забывают.

- Регулярные тестовые восстановления: Включите в свой регламент регулярное тестирование восстановления. Это может быть как полное восстановление сервера на тестовой площадке, так и гранулярное восстановление отдельных писем.

- Документация процедур восстановления: Подробно опишите шаги по восстановлению. В стрессовой ситуации это сэкономит драгоценное время.

- RTO/RPO: Постоянно сверяйтесь с вашими показателями RTO (Recovery Time Objective – целевое время восстановления) и RPO (Recovery Point Objective – целевая точка восстановления). Тестирование должно подтверждать, что вы укладываетесь в эти показатели.

- Различные сценарии: Протестируйте восстановление после различных сценариев: от потери одного письма до полного краха сервера.

Типичные ошибки и как их избежать

- Не проверять бэкапы: Самая частая и фатальная ошибка. Бэкап — это не просто процесс копирования, это возможность *восстановления*.

- Отсутствие стратегии хранения (Retention Policy): Бэкапы накапливаются, занимают место, или, наоборот, нужный бэкап оказывается уже удаленным.

- Не учитывать транзакционность данных: Попытка бэкапа "на горячую" без использования application-aware механизмов.

- Забывать про конфигурации и сертификаты: Восстановить почту без настроек сервера или SSL-сертификатов — полдела.

- Отсутствие документации: "Я знаю, как это восстановить" — прекрасная фраза до тех пор, пока вы не в отпуске, а сервер упал.

- Один пункт отказа: Хранение всех копий в одном месте. Принцип 3-2-1 должен быть вашим евангелием.

- Недостаточное место для хранения: Бэкапы занимают много места. Планируйте объем хранилища с запасом.

Выводы

Настройка резервного копирования почтовых серверов — это критически важный аспект обеспечения непрерывности бизнеса и безопасности данных. Это не одноразовая задача, а постоянный процесс, требующий внимательного планирования, выбора правильных инструментов и регулярного тестирования.

Ключевые моменты, которые следует всегда держать в уме:

- Понимание "Что бэкапить": Помимо самих почтовых ящиков, не забывайте о конфигурационных файлах, сертификатах и базах данных пользователей/алиасов.

- Выбор правильной стратегии: Отдавайте предпочтение application-aware бэкапам для обеспечения консистентности данных. Используйте комбинацию полных, инкрементальных или дифференциальных бэкапов.

- Принцип 3-2-1: Всегда имейте несколько копий данных на разных носителях, одна из которых находится оффсайт.

- Тестирование, тестирование и еще раз тестирование: Бэкап без проверенного восстановления — это не бэкап.

- Документация: Подробно опишите все процедуры бэкапа и восстановления.

Инвестиции в надежную систему резервного копирования и восстановления почты окупаются сторицей, предотвращая простои, потерю данных и репутационные риски. Для хранения ваших резервных копий рассмотрите использование наших высокопроизводительных VPS и объектного хранилища Valebyte, которые обеспечат надежность и масштабируемость для вашей стратегии 3-2-1.

Масштабируемые облачные инстансы для резервного копирования почты

Получите гибкость и производительность, необходимые для роста. Наши облачные инстансы идеально подходят для масштабируемых решений резервного копирования.

Начать с облаком →